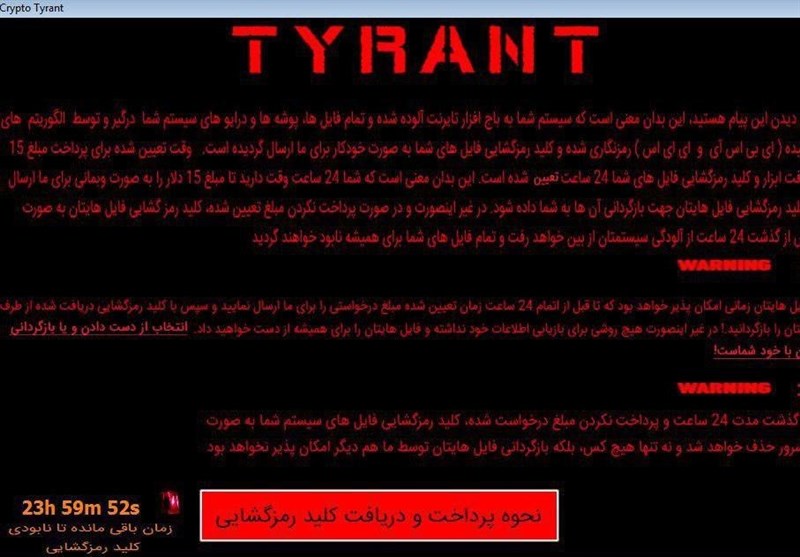

کشف «باجافزاری جدید» با زمینه فارسی

در گزارشهای واصله، روش انتشار این باجافزار استفاده از پوشش فیلترشکن سایفون بوده و از طریق شبکههای اجتماعی با فریفتن کاربران، آنها را تشویق به دریافت و اجرای فایلی اجرایی با ظاهر سایفون میکند که در حقیقت حاوی بدافزار است البته با توجه به ماهیت حمله، استفاده از دیگر روشهای مرسوم برای توزیع این بدافزار، از جمله پیوست ایمیل، انتشار از طریق وب سایت آلوده یا RDP حفاظت نشده نیز محتمل است.

روش انتقال باج که این باج افزار از آن استفاده میکند، Web money است و سازنده باجافزار، مدت 24 ساعت فرصت برای پرداخت باج، در نظر گرفته است همچنین به منظور راهنمایی قربانی، آدرس تعدادی از وب سایتهای فارسی ارایه کننده این نوع از ارز الکترونیکی توسط باج افزار معرفی میشوند.

تحلیلهای اولیه نشان میدهد که احتمالا این نسخه اول یا آزمایشی از یک حمله بزرگتر باشد چرا که با وجود مشاهده شدن کدهای مربوط به رمزگذاری فایلها، گاهی باجافزار موفق به رمزگذاری فایل های قربانی نمیشود و از آن مهمتر اینکه با وجود ایجاد تغییرات بسیار در رجیستری سیستم قربانی، موفق به حفظ قابلیت اجرا در زمان پس از ریستارت کردن سیستم نمیگردد؛ با این وجود به نظر نمیرسد که تاکنون از محل این باجافزار خسارت قابل توجهای ایجاد شده باشد.

راهکارهای پیشگیری:

1. از دریافت فایلهای اجرایی در شبکههای اجتماعی و اجرای فایلهای ناشناخته و مشکوک پرهیز شود.

2. از دانلود و اجرای فایلهای پیوست ایمیلهای ناشناس و هرزنامهها خودداری شود.

3. دقت ویژه در به روزرسانی دائم سیستم عامل و آنتی ویروس

4. دقت ویژه در پرهیز از استفاده از دسترسی راه دور و در صورت عدم امکان حذف دسترسی راه دور و رعایت دقیق تمهیدات امنیتی

5. عدم استفاده از مجوز دسترسیAdministrator بر روی سیستمهای کاربران سازمان

انتهای پیام/ 211